Modelo Zero Trust ganha espaço na proteção contra ameaças cibernéticas

Com o aumento do trabalho remoto e a evolução das ameaças digitais, o modelo Zero Trust tem se destacado por exigir verificação contínua de acessos...

A crescente complexidade dos ambientes corporativos, impulsionada pela expansão do trabalho remoto, adoção de soluções em nuvem e aumento de ataques cibernéticos, tem levado organizações a adotarem novas estratégias de segurança. Nesse contexto, o modelo de segurança Zero Trust tem se consolidado como alternativa robusta às abordagens tradicionais, segundo levantamento da National Cyber Security Centre (NCSC), que aponta a arquitetura como fundamental na proteção de ativos digitais em 2025.

Diferente dos modelos baseados em perímetros, o Zero Trust parte do princípio de “nunca confiar, sempre verificar”. Isso significa que nenhum usuário, dispositivo ou sistema é confiável por padrão — independentemente de sua localização na rede. Para isso, a verificação contínua e a limitação de acessos com base em contexto e função são aplicadas em toda a infraestrutura.

“O Zero Trust permite um controle granular de acessos e mitiga riscos de forma eficaz, especialmente em um cenário onde os ataques internos e externos se tornam mais sofisticados”, afirma Dario Caraponale, CEO da Strong Security Brasil.

Entre os pilares que sustentam o modelo estão a verificação contínua, o princípio do menor privilégio, segmentação da rede, visibilidade em tempo real e resposta automatizada. A estratégia, segundo o National Institute of Standards and Technology (NIST), deve ser aplicada de forma integrada, envolvendo autenticação multifator (MFA), gestão centralizada de identidades (IAM), microsegmentação da rede e integração com ferramentas como EDR e SIEM.

Além da estrutura tecnológica, especialistas reforçam a importância da cultura organizacional orientada à segurança da informação. “A tecnologia precisa estar acompanhada de treinamentos e conscientização dos colaboradores para garantir a efetividade do modelo”, complementa Caraponale.

Empresas que implementam o Zero Trust relatam redução da superfície de ataque, maior capacidade de conter movimentações laterais em caso de incidentes e facilidade para atender legislações como LGPD e GDPR. Segundo dados da IBM, organizações com modelos Zero Trust implantados conseguem reduzir em até 43% o impacto financeiro médio de uma violação.

Outro fator destacado é a adaptabilidade ao trabalho remoto e a ambientes em nuvem, nos quais a ausência de perímetro físico exige um controle mais preciso dos acessos. A abordagem oferece proteção contínua independentemente do local, dispositivo ou horário em que o usuário esteja conectado.

Para empresas que desejam iniciar a jornada em Zero Trust, o primeiro passo é realizar um mapeamento completo da infraestrutura digital e adotar controles gradativos. A implementação pode ser feita por etapas, com ganhos progressivos de segurança e conformidade.

Para saber mais, basta acessar: www.strongsecurity.com.br.

Tecnologia Inovação Tech destrava potencial hidrelétrico brasileiro

Tecnologia Inovação Tech destrava potencial hidrelétrico brasileiro  Tecnologia Prêmio Criativos convida jovens a transformar a internet

Tecnologia Prêmio Criativos convida jovens a transformar a internet  Tecnologia ANS inclui cirurgia robótica da próstata nos planos de saúde

Tecnologia ANS inclui cirurgia robótica da próstata nos planos de saúde  Tecnologia Setor imobiliário amplia uso de tecnologia e dados

Tecnologia Setor imobiliário amplia uso de tecnologia e dados  Tecnologia Governança de IA avança com pressão regulatória

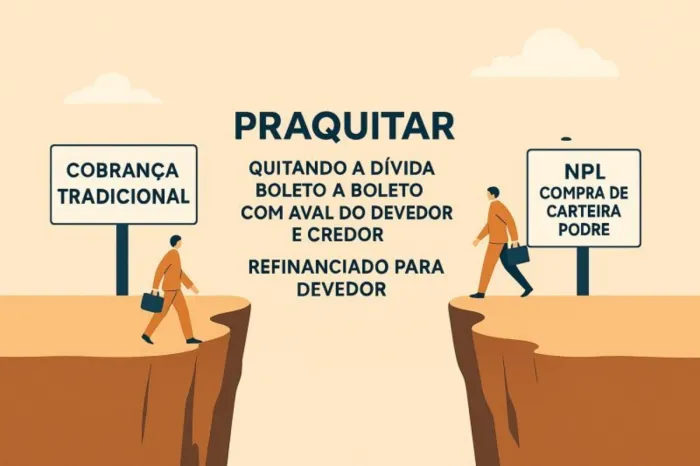

Tecnologia Governança de IA avança com pressão regulatória  Tecnologia Inadimplência impulsiona quitação que move R$ 1 bi

Tecnologia Inadimplência impulsiona quitação que move R$ 1 bi Mín. 24° Máx. 33°

Mín. 23° Máx. 32°

Tempo nubladoMín. 23° Máx. 33°

Tempo nublado Deputado Federal Rodolfo Nogueira Rodolfo Nogueira lidera um dos mandatos mais atuantes do agro no Congresso

Deputado Federal Rodolfo Nogueira Rodolfo Nogueira lidera um dos mandatos mais atuantes do agro no Congresso  Vereador Herculano Borges Vereador Herculano Borges destaca fortalecimento do terceiro setor e ações do mandato em entrevista à rádio FM Capital

Vereador Herculano Borges Vereador Herculano Borges destaca fortalecimento do terceiro setor e ações do mandato em entrevista à rádio FM Capital  Deputado Gerson Claro Gerson defende responsabilidade fiscal e critica “soluções fáceis” sobre retirada do ICMS do diesel

Deputado Gerson Claro Gerson defende responsabilidade fiscal e critica “soluções fáceis” sobre retirada do ICMS do diesel  Alípio Neto Desfile politizado termina em vexame e rebaixamento de escola que exaltou Lula e atacou valores cristãos

Alípio Neto Desfile politizado termina em vexame e rebaixamento de escola que exaltou Lula e atacou valores cristãos